Kurz nach den ersten Aufregungswellen über den vom Chaos Computer Club gehackten Staatstrojaner kommen auch schon die ersten Dementis der betroffenen Stellen:

„Was auch immer der Chaos Computer Club untersucht hat oder zugespielt bekommen haben mag, es handelt sich dabei nicht um einen sogenannten Bundestrojaner“, teilte ein Sprecher des Ministeriums am Sonntag in Berlin mit. Ob aber andere deutsche Ermittlungsbehörden die Überwachungssoftware eingesetzt haben könnten, dazu machte das Ministerium keine Angaben.

Wie kann ein Sprecher des BKA so schnell alle möglichen Ermittlungen seines Hauses untersuchen, um zu solch einer apodiktischen Aussage zu gelangen? Hat er alle Ermittlungsverfahren innerhalb weniger Stunden überprüft, alle verdeckten Ermittler und alle nachgeordneten Stellen befragt? Das wäre zweifelsfrei eine phantastische Arbeitsleistung, die das BKA am Sonntag vollbracht hätte.

Das Innenministerium hat allerdings bestätigt, dass es über solche Software verfügt. Ihre Anwendung halte sich aber an die gesetzlichen Regelungen. Jo, dann legt doch mal die Programmierung auf den Tisch, um einen Abgleich vorzunehmen.

Die Grünen haben angekündigt, BKA-Chef Ziercke und seine Mitarbeiter vor den Innenausschuss des Bundestags zitieren zu wollen. „Sie sollen erklären, in welchem Umfang die Sichherheitsbehörden in Deutschland bereits vergleichbare Überwachungssoftware verwenden“, sagt Grünen-Vorsitzende Claudia Roth nach einem Bericht von heute.de. Der Einsatz der fraglichen Software müsse sofort gestoppt werden.

Auch der Vorsitzende der Piratenpartei, Sebastian Nerz, fordert, sich bei der Aufklärung nicht auf die Person Jörg Ziercke zu beschränken. Selbst ein Rücktritt werde das Problem nicht lösen. „Man muss auch gucken, wer im BKA für diese Entwicklung verantwortlich war.“ Nerz forderte personelle Konsequenzen auch für das Umfeld Zierckes. Auch das reicht nicht aus. Konzentriert Euch doch jetzt nicht nur auf die Chefs der Sicherheitsbehörden. Die unterstehen dem Innenministerium. Diemar Dath hat zu diesem Punkt den richtigen Riecher. In einem FAZ-Artikel schreibt er:

„Den Staatstrojaner haben nach allem, was plausibel ist, wohl nicht Beamte (dazu sind die wohl gar nicht in der Lage, gs), sondern kommerzielle Anbieter programmiert.“

Dingdong. Hier liegen die Fragen aller Fragen, unabhängig von der Dienststelle, die den Staatstrojaner in Umlauf geschickt hat. Welche Firma hat den Staatstrojaner programmiert, wer hat den Auftrag erteilt, über welchen Haushaltstitel läuft das, wie viel hat der ganze Spionage-Spaß gekostet, was kann der Staatstrojaner, wer hat das grüne Licht für die Investition gegeben und wer verfügt überhaupt über die Kompetenz, so einen Staatstrojaner zum Einsatz zu bringen?

Den besten Hinweis lieferte bislang die Frankfurter Rundschau:

„Interne Schriftwechsel aus dem Bayerischen Justizministerium zeigen, dass schon vor vier Jahren mit der Entwicklung und dem Einsatz von rechtswidriger Überwachungssoftware begonnen wurde – und dass der Staat die Kontrolle über das Programm der Trojaner in die Hände privater Firmen legte. In dem Schriftwechsel zwischen Ministerium, Oberlandesgerichtspräsidenten und Generalstaatsanwälten, der der FR vorliegt, geht es um eine Spionagesoftware, die von der Firma DigiTask im hessischen Haiger entwickelt wurde.“

Und ist kommt noch besser, wenn man sich den gesetzlichen Rahmen für die Spionage-Software anschaut. Was steht in den Leistungsbeschreibungen von Bund und Ländern für die Auftragsvergabe. Auch hier bringt die FR wichtige Hinweise für weitere Recherchen und Fragen, die im Parlament gestellt werden sollten:

„In der ‚Leistungsbeschreibung‘ von DigiTask finden sich alle Spionage-Funktionen, die jetzt beim Bundestrojaner als rechtswidrig gebrandmarkt werden: Detailliert wird etwa die ‚Live-Ausleitung‘, des Sprach-, Video-, und Chatverkehrs sowie der kompletten Dateiübertragung beschrieben – also das Ausspionieren eines PC-Nutzers in Echtzeit. Ebenso die Möglichkeit des heimlichen Hochladens weiterer Programme auf den Rechner des Überwachten: ‚Update unbemerkt über den normalen Datenstrom‘. Selbst verschlüsselte Kommunikation könne man mit einer ‚Capture-Unit‘ in Echtzeit ausspionieren und an einen ‚Recording-Server‘ leiten. Mit ‚mobilen Auswertstationen‘ und einem mitgelieferten Multimediaplayer könnten dann alle Kommunikationsarten wie Schrift, Sprache und Videos ‚live wiedergegeben werden‘, so die Firma. Der Mietpreis der Spionagesoftware pro Monat und Maßnahme: 3500 Euro, die einmaligen Installationskosten: 2500 Euro. Für nochmal so viel könne man auch SSL-verschlüsselte Daten ‚decodieren‘, wie sie etwa beim Online-Banking, bei Chat-Netzwerken und in Internet-Shops genutzt werden. Auf dem Computer der Zielperson installiert werden könne dieser Trojaner etwa als Dateianhang einer E-Mail. Auch ‚weitere Installationsroutinen könnten jederzeit integriert werden‘.“

Der Bayerntrojaner kam ja bereits mehrfach zum Einsatz. Hat da irgendein Politiker den Hut nehmen müssen? Von der CSU-Bundesministerin Ilse Aigner ist in diesem Zusammenhang wohl kein großer Enthusiasmus zu erwarten, da sie ja die einschlägigen Gesetzesvorhaben im Bundestag abgenickt hat, wie Richard Gutjahr in einem Interview mit Aigner so schön herausgearbeitet hat.

Weitere Aspekte habe ich in meiner heutigen Kolumne behandelt.

Wer schaut denn mal genauer hinter die Kulissen von BKA, LKAs und Co.? Warum betreiben die Staatsorgane so eine Geheimniskrämerei, wenn es um den Einsatz und den Erwerb von Spionage-Equipment geht? Welche Parlamentarier laufen auf Ballhöhe mit den Überwachungsmöglichkeiten des Staates? Und mit welchen Konsequenzen müssen jetzt Dienstherren rechnen, die gegen Verfassung und Gesetze verstoßen haben? Wie intensiv debattieren wir in den nächsten Wochen und Monaten den Bundestrojaner-Skandal, fernab von Like-Funktionen und Street View?

Auch dieser Punkt sollte intensiver recherchiert werden:

Die Sicherheitsbehörden verfahren wohl nach dem Motto, was die Öffentlichkeit nicht weiß, macht sie nicht heiß. Irgendwo findet sich schon ein kleines Zeitfenster, um die illegalen Praktiken ex post durch Gesetzesnovellen zu legalisieren. Dafür sorgen dann die Innenminister von Bund und Ländern.

Also, was wissen die obersten Dienstherren von den Praktiken ihrer Sicherheitsbehörden, die gegen geltendes Recht verstoßen. Wenn das festgestellt wird im Zuge der Staatstrojaner-Ermittlungen, dann müssen nicht nur die Chefs der betroffenen Sicherheitsbehörden ihren Schlapphut nehmen, sondern auch die Innenminister (ich schreibe bewusst im Plural, weil die Staatstrojaner ja auch von Länderbehörden eingesetzt werden können – siehe Bayern.

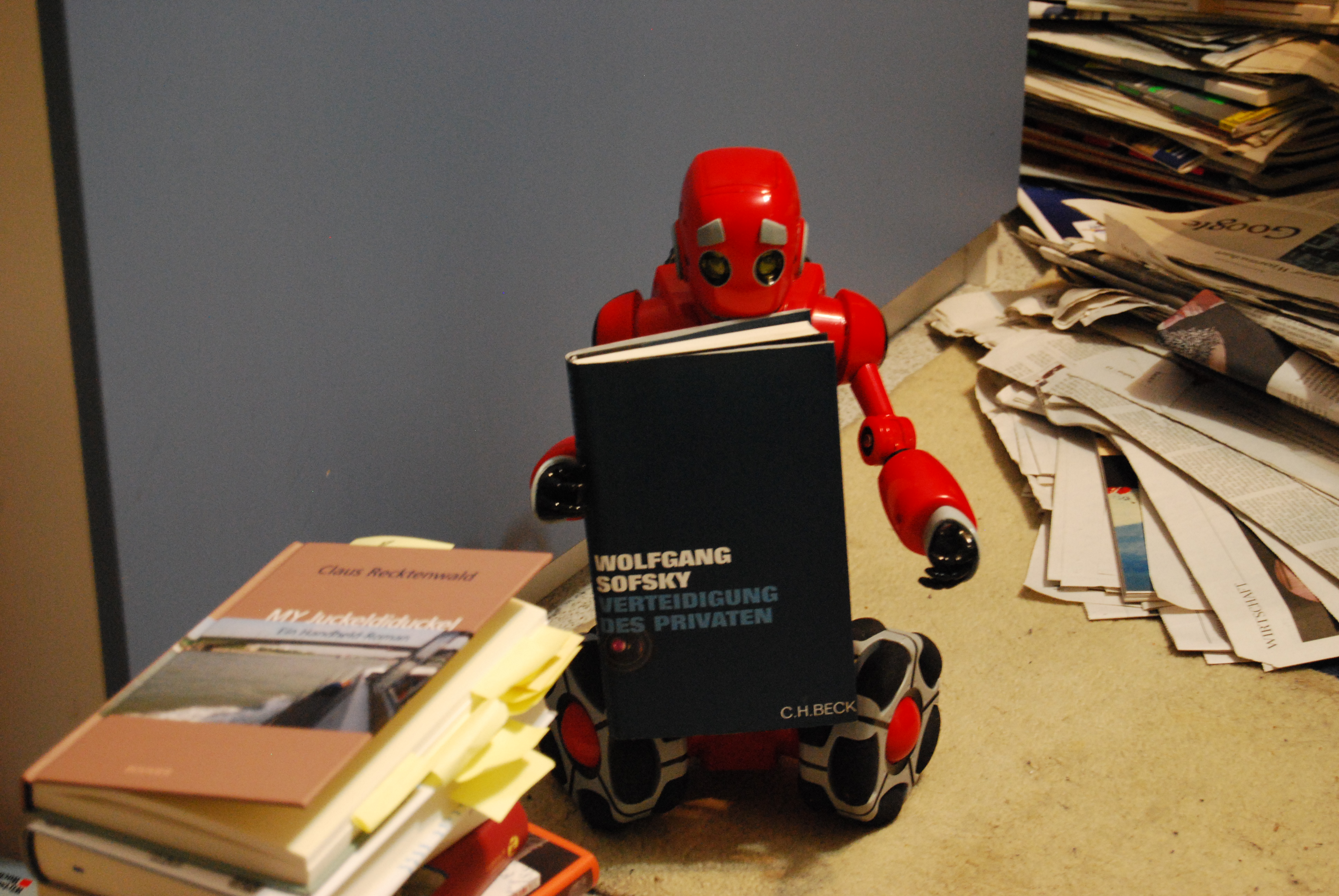

Bei der ganzen Affäre geht es auch um die Ilse-Aigner-Hans-Peter-Friedrich-CSU-Schräglage der öffentlich artikulierten Sicherheitsrisiken, die von den wirklich schwerwiegenden Risiken für die Privatsphäre ablenken. Die Verteidigung des Privaten ist beim Staat in schlechten Händen. Das sollte man generell bedenken, wenn wieder über Verbote, Regulierungen, neue Überwachungsbehörden und sonstige Drangsalierungsmethoden nachgedacht wird. Das fängt beim Rauchverbot an und hört beim Bundestrojaner auf. Vorsorge und Fürsorge des Staates, so der Soziologe Wolfgang Sofsky, seien nur fadenscheinige Versprechen. „Der Staat ist weder ein Hort der Sittlichkeit noch eine moralische Instanz. Er hütet kein Gemeinwohl und ist auch keine Quelle väterlicher Geborgenheit. Der Staat ist eine Einrichtung zur Beherrschung der Bürger.“

Siehe auch:

Woher stammt die Schnüffelsoftware?

Patrick Schladt, Anwalt eines Betroffenen, der mittels Staatstrojaner überwacht wurde, teilte nun mit: „Einer der vom CCC dokumentierten Staatstrojaner wurde auf der Festplatte eines meiner Mandanten gefunden, die ich im Einvernehmen mit dem Mandanten an einen öffentlich bekannten Vertreter des CCC habe übergeben lassen. Es handelt sich dabei um den Fall des ‚Screenshot-Trojaners‘, der bereits im Frühjahr dieses Jahres Gegenstand der öffentlichen Diskussion war.“ Die Beweiskette von Schladt zum CCC sei lückenlos dokumentiert.

Aufgespielt sei der Trojaner bei Gelegenheit einer Kontrolle seines Mandanten durch den Zoll auf dem Münchener Flughafen worden, erklärt Schladt weiter. „Auch wenn die Maßnahme selbst von bayerischen Behörden kontrolliert wurde, so steht für mich außer Frage, dass Stellen des Bundes – etwa der Zoll bzw. das Zollkriminalamt – im Wege der Amtshilfe beteiligt waren. Hierfür spricht aus meiner Sicht nicht zuletzt, dass dieselbe Software aus verschiedenen Bundesländern zum CCC gelangte.„